Criptografía de Curva Elíptica en Blockchain: Guía Básica para Principiantes

nov, 21 2025

nov, 21 2025

Imagina que envías dinero a alguien por internet. ¿Cómo sabes que nadie más puede robarlo o falsificar la transacción? La respuesta está en la criptografía de curva elíptica, una tecnología que hace posible que Bitcoin, Ethereum y cientos de otras blockchains funcionen de forma segura, sin necesidad de un banco central. Aunque suena compleja, no necesitas ser matemático para entender cómo funciona. En este guide, te explico lo esencial: qué es, por qué se usa en blockchain, cómo genera tus claves, y por qué es más eficiente que otros métodos antiguos.

¿Qué es la criptografía de curva elíptica (ECC)?

La criptografía de curva elíptica (ECC, por sus siglas en inglés) es un sistema de cifrado que usa las propiedades matemáticas de una curva específica -una especie de gráfico con forma de elipse- para crear pares de claves: una pública y una privada. A diferencia del RSA, que se basa en la dificultad de factorizar números grandes, ECC se apoya en un problema mucho más difícil de resolver: encontrar el número original cuando solo conoces el resultado de multiplicar un punto en la curva por otro.

Esto suena abstracto, pero lo importante es el resultado: con una clave de solo 256 bits, ECC ofrece la misma seguridad que una clave RSA de 3.072 bits. Eso significa menos datos, menos memoria, menos energía y transacciones más rápidas. En blockchain, donde cada byte cuenta, esto es una ventaja enorme.

Bitcoin, por ejemplo, usa una curva específica llamada secp256k1. Fue diseñada por expertos del grupo Certicom y adoptada por Satoshi Nakamoto en el whitepaper de Bitcoin de 2008. Desde entonces, ha sido la base de todas las firmas digitales en la red Bitcoin. Ethereum también la usa, aunque ha empezado a integrar otras variantes como BLS para mejorar su eficiencia en la validación de bloques.

¿Cómo se generan las claves en ECC?

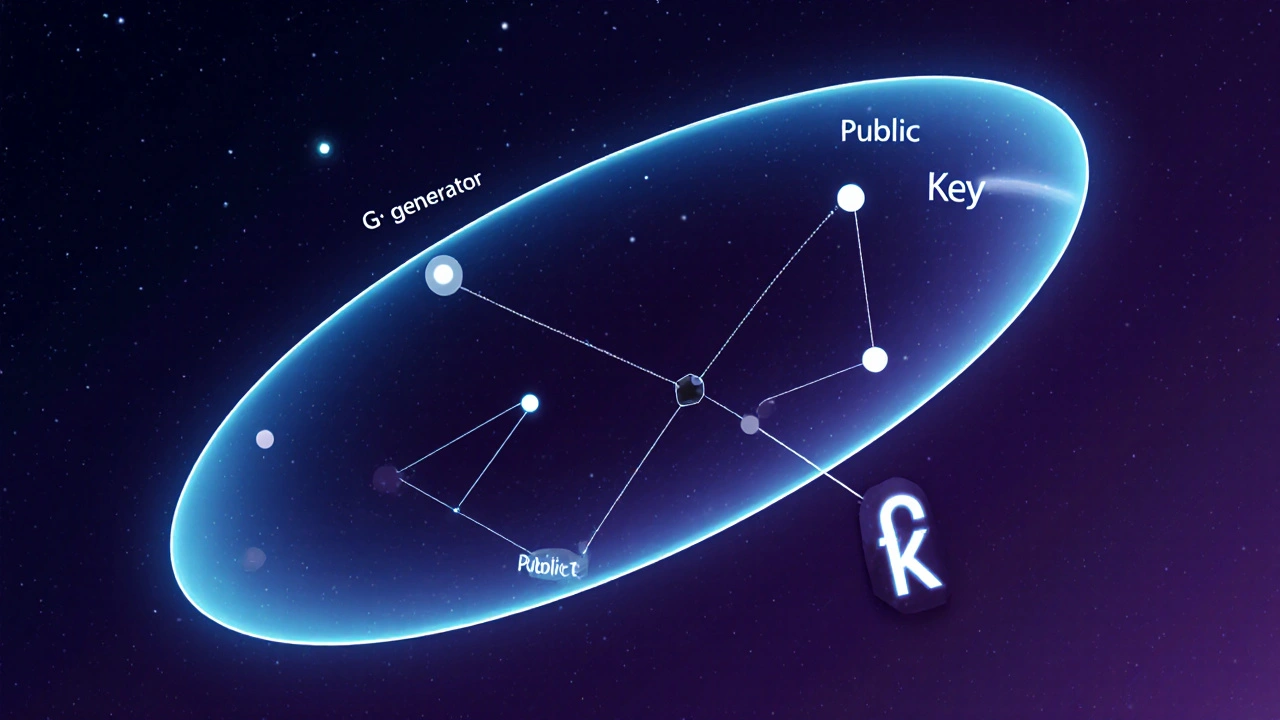

Tu dirección de Bitcoin o Ethereum no es tu clave pública. Es una versión abreviada de ella. Tu clave pública, en cambio, se calcula a partir de tu clave privada -un número aleatorio de 256 bits- usando una operación matemática llamada multiplicación de puntos.

Imagina que tienes un punto de partida en la curva, llamado generador G. Tu clave privada es un número secreto, digamos k. Para obtener tu clave pública, simplemente sumas el punto G a sí mismo k veces. Es como dar saltos en la curva, siempre en la misma dirección y tamaño, hasta llegar a un nuevo punto. Ese punto final es tu clave pública.

Lo fascinante es que, aunque cualquiera puede ver tu clave pública y saber que viene de G, nadie puede calcular cuántos saltos diste (es decir, el valor de k) para llegar ahí. Ese es el “trampolín matemático”: fácil de hacer en una dirección, imposible de deshacer sin la clave secreta. Para romperlo por fuerza bruta, necesitarías probar aproximadamente 2^128 combinaciones. Eso es más que el número de granos de arena en todos los desiertos del planeta.

¿Por qué se usa ECC en lugar de RSA en blockchain?

La razón principal es eficiencia. Las transacciones en blockchain deben ser pequeñas, rápidas y baratas. Con RSA, una firma digital puede ocupar hasta 384 bytes. Con ECC (usando ECDSA, el algoritmo de firma basado en curvas elípticas), una firma ocupa solo 71-72 bytes. Eso significa que puedes meter más transacciones en cada bloque, reduciendo las tarifas y acelerando la red.

Esto no es solo teoría. En 2023, el 98,7% de todas las transacciones en blockchain usaban ECC, según Gartner. Bitcoin, que procesa millones de transacciones diarias, depende completamente de esto. Ethereum también lo usa para firmar transacciones de usuarios. Incluso cuando Ethereum migró a pruebas de participación (Proof-of-Stake) en 2022, no abandonó ECC: simplemente lo mejoró con BLS, una variante que permite agrupar miles de firmas en una sola, reduciendo la carga de red en un 67%.

En comparación, RSA es lento, pesado y cada vez menos usado. Solo el 0,9% de los nuevos proyectos blockchain lo adoptan en 2023. Las empresas que construyen soluciones de blockchain eligen ECC porque es más barata de implementar, más rápida de validar y más segura por tamaño de clave.

¿Qué es secp256k1 y por qué es tan importante?

El nombre secp256k1 puede parecer un código secreto, pero es simplemente una descripción técnica de la curva que Bitcoin usa:

- sec: Standards for Efficient Cryptography Group (el grupo que la diseñó)

- p: se usa un campo numérico primo (más estable que otras variantes)

- 256: la clave tiene 256 bits

- k1: un tipo específico de curva con parámetros a=0 y b=7

Estos parámetros no fueron elegidos al azar. Fueron cuidadosamente seleccionados para ser seguros, rápidos y fáciles de implementar en hardware. Aunque algunos criptógrafos, como Daniel Bernstein, han cuestionado que no se generaron con un proceso completamente transparente, la comunidad de Bitcoin ha revisado el código durante más de 15 años y no ha encontrado vulnerabilidades. Bitcoin Core, el software principal de la red, lo usa sin cambios desde 2009.

Lo que hace a secp256k1 tan poderoso es su simplicidad: con solo 32 bytes de clave privada, puedes generar una clave pública que garantiza seguridad contra cualquier ataque clásico. Y eso es lo que permite que millones de personas usen billeteras en sus teléfonos sin que se vuelvan lentas o consuman mucha batería.

Errores comunes y riesgos reales

A pesar de su robustez, ECC no es infalible. El mayor riesgo no está en la matemática, sino en la implementación. El peor error posible es usar números aleatorios mal generados para crear la clave privada.

En 2012, una vulnerabilidad en billeteras Android permitió a hackers recuperar claves privadas porque el sistema usaba un generador de números aleatorios predecible. Eso llevó a robos por más de $10.000 en Bitcoin. Desde entonces, todos los desarrolladores saben que la generación de números aleatorios es sagrada. Si no es verdaderamente aleatorio, ECC se vuelve inútil.

Otro problema es la falta de herramientas de depuración. Muchos desarrolladores nuevos se frustran porque cuando algo falla en una operación de curva elíptica, el sistema no da mensajes claros. Solo dice “error de firma” y no explica si fue por un número mal generado, un error de formato o un problema de red. Esto ha generado cientos de errores en repositorios de GitHub, especialmente en billeteras no oficiales.

Además, aunque ECC es resistente a los ataques clásicos, no lo es contra computadoras cuánticas. Si en el futuro se construye una máquina cuántica con 20 millones de qubits, podría romper ECC en minutos. Pero eso sigue siendo ciencia ficción: en 2025, el ordenador cuántico más grande del mundo tiene 433 qubits. La NSA estima que ECC seguirá siendo segura contra ataques clásicos por al menos 15 años más.

¿Cómo se usa ECC hoy en día?

La mayoría de las personas no ven ECC directamente, pero la usan todos los días. Cada vez que envías Bitcoin, firmas una transacción con tu billetera, o confirmas un pago en Ethereum, estás usando ECC sin darte cuenta. Tus claves privadas se almacenan en tu dispositivo, y cuando firmas, tu billetera hace el cálculo de multiplicación de puntos en segundos.

En el lado empresarial, 78 de las 100 compañías más grandes del mundo usan ECC en sus soluciones blockchain, según Deloitte. Desde bancos que rastrean cadenas de suministro hasta gobiernos que emiten identidades digitales, ECC es el estándar oculto que hace posible la confianza sin intermediarios.

La Unión Europea lo reconoce legalmente: desde junio de 2024, las firmas basadas en ECC tienen el mismo estatus legal que una firma manuscrita bajo la norma eIDAS 2.0. Esto significa que puedes usar tu billetera de cripto para firmar contratos, documentos o transacciones bancarias en muchos países europeos.

¿Qué sigue para ECC en blockchain?

La tecnología no se detiene. En 2021, Bitcoin lanzó el upgrade Taproot, que introdujo firmas Schnorr, una variante más eficiente de ECC. Reduce el tamaño de las transacciones multi-firma en un 4-5% y mejora la privacidad. Ethereum ya usa BLS para agrupar firmas de validadores, y pronto se espera que lo haga también para transacciones de usuarios.

Proyectos como FROST (Flexible Round-Optimized Schnorr Threshold) están desarrollando firmas de umbral, que permiten que varias personas compartan el control de una billetera sin que ninguna tenga la clave completa. Esto es clave para empresas, fondos y billeteras familiares que quieren seguridad sin riesgo de pérdida.

Todo esto se hace con la misma base matemática: la curva elíptica. No es un cambio de tecnología, sino una mejora sobre la misma. ECC sigue siendo el corazón de la criptografía en blockchain, y probablemente lo seguirá siendo por mucho tiempo.

Conclusión: ¿Vale la pena entenderlo?

No necesitas resolver ecuaciones para usar Bitcoin o Ethereum. Pero si quieres entender cómo funciona la seguridad detrás de tus activos digitales, ECC es el primer paso. Es elegante, eficiente y, hasta ahora, invulnerable. No es perfecta -los errores humanos la han roto más veces que la matemática-, pero es la mejor herramienta que tenemos hoy.

Si te interesa profundizar, empieza por entender cómo se generan las claves. Prueba una librería como tinyec en Python, o lee el capítulo sobre ECC en el libro Mastering Bitcoin. No necesitas ser ingeniero. Solo necesitas curiosidad. Porque en blockchain, la confianza no viene de una institución. Viene de matemáticas que no pueden ser corrompidas.

¿Qué es la criptografía de curva elíptica y para qué sirve en blockchain?

La criptografía de curva elíptica (ECC) es un método matemático que genera pares de claves pública y privada usando propiedades de curvas especiales. En blockchain, se usa principalmente para firmar transacciones, asegurando que solo el dueño de la clave privada pueda autorizar el envío de criptomonedas. Su ventaja es que ofrece alta seguridad con claves muy pequeñas, lo que reduce el tamaño de las transacciones y mejora la eficiencia de la red.

¿Por qué Bitcoin usa secp256k1 y no otra curva?

Bitcoin usa la curva secp256k1 porque fue diseñada para ser rápida, segura y fácil de implementar en hardware. Tiene parámetros específicos (a=0, b=7) que permiten cálculos eficientes en sistemas de bajo recurso, como billeteras móviles. Aunque no fue generada con un proceso completamente abierto, ha sido revisada exhaustivamente por la comunidad desde 2009 y no se ha encontrado ninguna vulnerabilidad práctica en su uso.

¿Es más seguro que RSA?

Sí, en términos de eficiencia y tamaño de clave. Una clave ECC de 256 bits ofrece la misma seguridad que una clave RSA de 3.072 bits. Esto la hace mucho más adecuada para blockchain, donde el tamaño de los datos afecta directamente las tarifas y la velocidad. Además, ECC es más rápida en la generación y verificación de firmas, lo que reduce la carga en la red.

¿Pueden las computadoras cuánticas romper ECC?

Teóricamente, sí. Si se construye una computadora cuántica con alrededor de 20 millones de qubits, podría usar el algoritmo de Shor para romper ECC en minutos. Pero en 2025, el ordenador cuántico más potente tiene 433 qubits. Eso significa que ECC sigue siendo segura contra ataques actuales. La industria ya está investigando algoritmos post-cuánticos, pero ECC seguirá siendo el estándar durante al menos 10-15 años más.

¿Qué pasa si pierdo mi clave privada?

Si pierdes tu clave privada, no hay forma de recuperarla. ECC está diseñada para que sea imposible deducir la clave privada a partir de la pública. No hay un “olvidé mi contraseña” en blockchain. Esa es la esencia de la seguridad: confías en la matemática, no en un soporte técnico. Por eso es tan importante hacer copias de seguridad seguras de tu clave privada o frase semilla.

¿ECC se usa solo en Bitcoin y Ethereum?

No. ECC es el estándar en casi todas las blockchains públicas modernas. Litecoin, Dogecoin, Monero, Solana, Cardano y muchas otras lo usan para firmas de transacciones. Incluso en blockchains privadas o empresariales, como Hyperledger o R3 Corda, ECC es la opción más común por su eficiencia. Solo proyectos muy antiguos o con requisitos especiales usan RSA o otros métodos.

MARITZA HUANCA CUTIPA

noviembre 27, 2025 AT 07:16La criptografía de curva elíptica no es magia, es matemática pura. Si no entiendes la multiplicación de puntos en un campo finito, no deberías estar hablando de claves privadas. La gente cree que Bitcoin es revolucionario, pero lo único que hizo fue implementar ECC de forma eficiente. Nada más. Todo lo demás es hype.

El secp256k1 es una elección arbitraria, y si Satoshi hubiera usado una curva diferente, hoy estaríamos hablando de lo mismo. La comunidad lo celebra como si fuera sagrado, pero es solo un estándar. No hay nada divino en 256 bits.

Y por favor, dejemos de decir que es más seguro que RSA. Es más eficiente, sí. Pero la seguridad depende de la implementación, no del algoritmo. Si tu generador de números aleatorios es malo, ECC te deja expuesto como si fueras un niño con una contraseña de 123456.

Mari Carmen Marquez

noviembre 28, 2025 AT 04:16¿En serio? ¿Estamos todavía hablando de ECC como si fuera la panacea? La verdad es que todo esto es una farsa diseñada para que los ingenieros se sientan inteligentes mientras los usuarios pierden sus fondos por no copiar bien la frase semilla.

La NSA sabe cómo romper ECC. Lo han hecho desde los 90, pero no lo dicen porque les conviene que sigamos usando sistemas que pueden ser monitoreados. El hecho de que Bitcoin use secp256k1 es una trampa: es fácil de implementar, pero difícil de auditar. ¿Alguien ha revisado el código de OpenSSL para ver si hay backdoors ocultos? No, claro que no. Todos están demasiado ocupados celebrando que ‘es más rápido’.

Y lo de las computadoras cuánticas… jajaja. ¿En serio crees que si alguien logra romper ECC lo va a anunciar en Reddit? Eso es lo más peligroso de todo: la falsa sensación de seguridad. No es matemática lo que protege tus bitcoins. Es la ignorancia de la gente.

Natália Pickler

noviembre 29, 2025 AT 13:01Y quién dice que no hay un backdoor en secp256k1? Mira, en 2012 ya hubo un caso de claves generadas mal en Android. ¿Y si ese fue un aviso? ¿Y si la curva fue elegida por alguien que ya sabía cómo predecir los resultados? ¿Por qué no se usó una curva generada con un proceso totalmente abierto, como Curve25519?

Yo no confío en nada que venga de Certicom. Esa empresa fue comprada por BlackBerry, y BlackBerry tiene vínculos con la NSA. ¿Coincidencia? No. Es un patrón. Cada vez que algo es ‘eficiente’ y ‘adoptado por Satoshi’, hay algo oculto.

Y lo de las computadoras cuánticas… eso es lo más gracioso. Si las tienen, ya están robando todos los bitcoins antiguos. No lo dicen porque no quieren que la gente se asuste y abandone el sistema. Pero tú, que estás leyendo esto, ya sabes la verdad. Mantén tu frase semilla en un lugar físico. Y nunca, nunca, confíes en una app.

Diana Syafitri

diciembre 1, 2025 AT 08:31La eficiencia de ECC en blockchain no es un detalle técnico menor, es un pilar fundamental. La reducción de tamaño de firma de 384 a 72 bytes permite que la red procese más transacciones sin aumentar la carga de los nodos. Esto es lo que hace viable la descentralización a escala global.

La elección de secp256k1 no fue arbitraria: fue el resultado de años de investigación en criptografía aplicada. Los parámetros a=0 y b=7 permiten optimizaciones en hardware que reducen el consumo energético, algo crítico en dispositivos móviles y nodos de bajo recurso.

El riesgo real no está en la matemática, sino en la mala implementación de generadores de números aleatorios. Eso ha sido corregido en las bibliotecas modernas, como libsecp256k1, que es auditada por la comunidad de Bitcoin Core.

La transición a Schnorr y BLS no es una evolución de ECC, es una mejora en su aplicación. La base sigue siendo la misma: la dificultad del problema del logaritmo discreto en curvas elípticas. Eso no se cambia. Y eso es lo que hace que la seguridad sea sólida, no la popularidad del algoritmo.

La confianza no viene de instituciones. Viene de protocolos verificables, código abierto y matemática imbatible. Eso es lo que hace a blockchain diferente. Y ECC es su columna vertebral.

Fina Suarez

diciembre 1, 2025 AT 19:22Me encanta cómo este post explica ECC sin caer en el tecnicismo innecesario. Mucha gente piensa que blockchain es solo dinero, pero lo que realmente lo hace posible es la criptografía. Y ECC es la clave (perdón por el juego de palabras).

Lo que más me impresiona es que, con tan pocos bytes, logras proteger activos que valen millones. Eso es elegancia técnica pura.

Y sí, perder la clave privada es irreversible. No hay soporte técnico, no hay recuperación. Eso asusta, pero también es lo que lo hace seguro. No es un defecto, es una característica.

Si alguien quiere entender cómo funciona realmente el sistema, que empiece por aquí. No necesitas ser matemático, solo curioso. Y si quieres probarlo, usa una librería como tinyec. Hazlo en un entorno aislado, sin dinero real. Es una experiencia transformadora.

gustavo fernandez

diciembre 2, 2025 AT 01:40¡Exacto! ECC es el superpoder oculto de las cripto. 🚀

Yo empecé con Bitcoin en 2017 y pensaba que era magia negra. Hasta que leí esto y me di cuenta: no es magia, es matemática elegante. Y sí, secp256k1 es una genialidad. Menos bytes, menos costos, más velocidad.

Lo mejor de todo: tu billetera en el móvil lo hace en milisegundos. Sin que se te descargue la batería. ¡Eso es tecnología bien hecha!

Si alguien dice que RSA es mejor, que me muestre una firma de 72 bytes con RSA. No puede. Porque no existe. ECC gana por KO.

Y no, no es cuántico. Por ahora, ni siquiera el mejor supercomputador del mundo lo puede romper. Así que sigue usando tu wallet, pero copia bien tu frase semilla. 🙌

jerwin enriquez

diciembre 3, 2025 AT 03:09La adopción masiva de la criptografía de curva elíptica en el ámbito blockchain constituye un fenómeno de convergencia tecnológica, en el cual la eficiencia computacional y la optimización de recursos son priorizadas por encima de la transparencia algorítmica. Este paradigma, si bien funcional, expone una vulnerabilidad sistémica inherente a la centralización de la confianza en protocolos criptográficos cuyos parámetros fueron establecidos por entidades cuyos procesos de selección no fueron plenamente auditables por la comunidad académica.

El empleo de secp256k1, en particular, representa un caso paradigmático de la subordinación de la seguridad criptográfica a la viabilidad técnica, lo cual, en términos epistemológicos, constituye un riesgo ontológico para la legitimidad de los sistemas descentralizados.

La referencia a la NSA y la ausencia de generación verificable aleatoria -como en el caso de Curve25519- evidencian una contradicción inherente entre los principios de descentralización y la dependencia de estándares de origen institucional.

Por lo tanto, la afirmación de que ECC es ‘invulnerable’ es una falacia semántica, pues ignora la naturaleza históricamente contingente de los supuestos de seguridad criptográfica. La matemática es eterna; las implementaciones, no.

Leidy Liliana Amaya Tulcan

diciembre 3, 2025 AT 20:18Me encanta cómo esto lo explica como una especie de poesía matemática. Es como si la curva elíptica fuera un lenguaje secreto que solo los números entienden.

Lo que más me conmovió es que, aunque no lo veamos, cada vez que enviamos un poco de cripto, estamos participando en algo más grande: una red de confianza que no depende de personas, sino de ecuaciones.

Y sí, si pierdes tu clave, se va. Pero también es bonito pensar que nadie más puede tocarlo. Es como un diario encriptado que solo tú puedes abrir. No hay juez, no hay banco. Solo tú y las matemáticas.

Gracias por este post. Me hizo recordar por qué empecé a interesarme por esto. No por dinero. Por la idea de que algo tan simple puede ser tan poderoso.